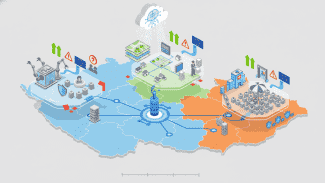

Na trhu jsou k dispozici systémy, které monitorují a harmonizují data jak z

fyzických, tak z IT bezpečnostních zdrojů. I když je praktické využití tohoto

systému v rámci společností ještě v plenkách, povědomí pomalu roste, zvláště pak

ve velkých finančních a poradenských společnostech, ve vládním, zdravotnickém a

komunikačním sektoru a v oblasti intelektuálního vlastnictví.

Výsledné konvergované systémy nejen zjednoduší oprávněný přístup, ale zároveň

výrazně zvýší úroveň bezpečnosti tím, že v reálném čase budou schopny porovnat

fyzikální a virtuální údaje a včas tak rozpoznat možné nebezpečí.

Takové systémy mohou například spustit poplach v případě, že někdo používá váš

počítač, ale vy nejste fyzicky přítomni v budově. Mohou vám znemožnit přístup či

odchod, pokud jste se připojili během jedné hodiny do dvou budov, vzdálených od

sebe i několik desítek kilometrů. Mohou automaticky smazat data na mobilních

zařízeních, která se dostala z předem nastavené oblasti a o nichž lze

předpokládat, že byla zcizena. Budou rovněž zaznamenávat podezřelé chování a

usnadní tím budoucí analýzu či kriminální stíhání.

Dokážete-li integrovat identifikaci potenciálního anomálního chování, můžete

lépe použít integrovaný přístup k danému riziku a tím dát společnostem

exponenciálně lepší možnost odvracet útoky.

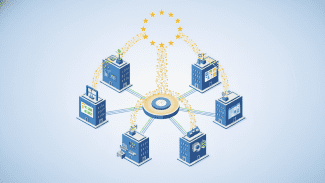

Autentizace: přístupové oprávnění pro celý podnik

Základním stavebním kamenem vize konvergované bezpečnosti – a jednou z jejich

největších výhod – je možnost poskytnout zaměstnancům jediné přístupové

oprávnění jak pro fyzický, tak pro on-line přístup. Unifikovaný autentizační

prvek představuje pro uživatele pohodlné, přesto snadno centrálně spravovatelné

a sledovatelné řešení uživatelských identit a oprávnění.

Řešení použitelné pro celou společnost může mít podobu smart karty nebo

kombinace smart karty a biometriky. Napsat javovský applet pro smart kartu,

kterým odemknete dveře a přihlásíte se do sítě, není tak složité. Když přijdete

ke dveřím, prostě se otevřou a než dorazíte k počítači, bude zapnutý a na jeho

obrazovce poběží vámi požadované aplikace.

Problém je však v detailech. Existuje množství rychle rostoucích, ale

nepropracovaných řešení autentizačních sad a velké podniky mají problém vyvinout

kontrolní proces, který by zajistil, že určitá osoba je tím, za koho se její

přístupová karta vydává.

Organizace musí dělat kompromisy, například mezi silnou vícenásobnou autentizací

a použitelností. Metody biometrické autentizace (jako analýza otisků prstů) jsou

stále populárnější, ale mají i své nevýhody. Smart karty, které dokáží

kombinovat starší metody (jako je magnetický pásek) se silnější autentizací na

mikročipu, jsou stále drahé, většinou nestandardizované a lze je snadno odcizit.

Jiné technologie, jako například RFID (RF identifikace) a GPS, se v oblasti

autentizace stále pouze začínají prosazovat.

Pokud se rozhodnete odejít na toaletu, musíte vyndat kartu ze čtečky v počítači

a odpojit se od sítě. Pokud byste totiž nepotřebovali kartu k otevření dveří na

toaletu, necháte ji bez dozoru vloženou v počítači a celý bezpečnostní systém je

zbytečný. Je třeba, aby se systém podobal klíčům – bez klíčků od auta z práce

neodejdete, protože byste prostě nenastartovali a neodjeli domů.

Dalším problémem jsou role v organizaci. Dokáží organizace správně spravovat

centralizovaný přístup? Technologie není nejtěžší částí tohoto problému. Tím je

nastavení mechanismu sběru dat a správný personál pro správu systémů a databáze.

Zajistit, aby se investice do integrace vyplatily, vyžaduje celkové přijetí

systému. ROI běžně není pouze o fyzickém a síťovém přístupu. Obsahuje rovněž

biometriku, jako mocný technologický nástroj autentizace napříč řadou systémů, a

smart karty, používané nikoli pouze pro bezpečnostní systémy, ale i pro jiné

účely, například pro platby, prodeje, přístup do kaváren a pro parkování.

Sledování a porovnávání

Po zavedení celopodnikového přístupového oprávnění bude základem vize

konvergované bezpečnosti schopnost v reálném čase porovnávat a analyzovat data o

fyzickém a IT přístupu. Jen tak lze včas reagovat a zabránit neautorizovaným

událostem a útokům.

Dříve než organizace dokáže implementovat systém sledování a reakcí na činnost

svých zaměstnanců, musí vyvinout přijatelnou sadu politik, jež je třeba vložit

do enginu práv hlídajícího sběr dat, analýzu vzorů chování, detekci anomálií a

archivaci. Jako většina bezpečnostních systémů, i konvergované systémy udělají

pouze to, co jim nastavené politiky nakáží. Například problém odpovědi na

incidenty je vždy ošidný. Konvergovaný systém může vyvolat určité automatické

odpovědi na zjevný kombinovaný fyzický a počítačový útok, například nahrání

videozáznamu pro možnost budoucího použití.

Většina incidentů vyžaduje eskalovaný přístup založený na nastavení politik a na

lidech.

Propojení fyzických systémů

Všechny výhody konvergované bezpečnosti (autentizace), výkonnější přístupová

oprávnění a lepší detekce hrozeb – předpokládají, že brány pro fyzický přístup

do organizace jsou založeny na IP a dokáží sdílet data po síti, což není vždy

pravda. Zařízení jako zámky, čtečky karet a monitorovací kamery bývají zpravidla

založeny na proprietárních systémech a protokolech a málokdy bývají upgradována.

To se s přechodem podniků k ekonomičtějšímu sdílení digitálních infrastruktur

pomalu mění.

Odvětví se stále více obrací k otevřeným protokolům, protože zákazníci chtějí

být schopni sdílet data na podnikové úrovni napříč celou organizací. I když

systémy pro fyzický přístup používají čím dál častěji otevřené protokoly jako

jsou LDAP či SQL databáze, jejich softwarové ovládací prvky, zvané panely, jsou

stále ve velké míře proprietární a není snadné je propojit s jinými systémy.

Největší výzvou je nedostatek standardů. Výrobci panelů spolu nespolupracují,

vznikají průmyslové skupiny založené za účelem vývoje společných API pro činnost

fyzických systémů, včetně správy uživatelských oprávnění a privilegií. OSE

působí v rámci organizace Security Industry Association, která vyvíjí způsob

modelování dat pro kontrolu přístupu pracovních skupin, jež čelí stejným

problémům. Jenže na takový standard si ještě budeme muset počkat.

Dalším problémem je, že po zapojení brány fyzického přístupu k IP protokolům se

tato brána stává zranitelnější. Tyto systémy jsou zranitelné vůči identity

spoofingu a session hijackingu. Nepřející osoba může na dálku sledovat váš

prostor prostřednictvím vaší vlastní kamery a ani o tom nebudete vědět. Nedávno

se stal případ, kdy systém fyzického přístupu běžící na databázi Microsoft SQL

byl infikován SQL Slammerem, který částečně uzavřel systém a zabránil

administrátorům přidávat či ubírat povolení k přístupu uživatelů.

Most přes kulturní rozdíly

Poslední kousek skládačky konvergované bezpečnosti představuje motivace

zaměstnanců, starajících se o bezpečnost fyzického přístupu a sítě, aby správně

spolupracovali. Člověk, který má za úkol chytat hackery, má jiné zkušenosti a

znalosti než ten, který má za úkol chytat chlápka, co leze přes plot.

Boj o to, kdo se bude starat o správu identit, zatím nevypukl. Ani jedna ze

stran se nechce vzdát práva na vlastnictví a správu povolení k přístupu. Obě

strany vzájemně získávají čím dál větší úctu a stále více sdílejí stejnou

infrastrukturu a spoléhají na sebe navzájem. V podstatě je to tak, že IT

bezpečnostní zaměstnanci musejí spoléhat na fyzickou ochranu své infrastruktury.

Nejhorší noční můrou bezpečnostního manažera je, že mu někdo dá do skříně s

vedením bezdrátové síťové zařízení.

Zda a za jak dlouho se vize konvergovaných systémů pro ochranu fyzického

přístupu a IT bezpečnosti stanou ve velkých podnicích realitou, stále nedokážeme

odhadnout. Již dnes se však kousky skládačky spojují dohromady a vize nabírá

zřetelnějších obrysů – od smart karet a korelačního softwaru až po přístupové

systémy a dohlížecí zařízení založená na IP protokolech.

Jedna věc se však pravděpodobně nezmění ani ve světě konvergované bezpečnosti.

Neexistuje dokonalý systém. Podle toho by se měli zařídit i IT manažeři.

Důležité je na obou bezpečnostních stranách zaměstnávat dobře vyškolený,

kompetentní tým. Tito lidé by neměli být outsourcováni, je třeba, aby byli firmě

oddáni a musí za to být dobře ohodno-

ceni. 05s0059/jp o

Biometrický koktejl

Biometrika se stává součástí systémů konvergované fyzické a IT bezpečnosti.

Biometrická zařízení měří individuální lidské znaky jako například otisky prstů

či sítnice, avšak dodnes si nezískaly pozici jediného a samostatného

autentizačního řešení, a to kvůli známým slabým stránkám. Biometrika se však

dnes opět dostává do středu pozornosti, a to jako doplněk smart karet a hesel,

které mohou být za účelem neautorizovaného přístupu do fyzických prostor či

virtuálních systémů ukradeny či zfalšovány.

Biometrika nabízí oproti smart kartám jednu výhodu, a tou je pohodlný způsob

použití. Je snadnější přiložit prst k senzoru než vytahovat smart kartu a

projíždět jí čtečkou. V citlivých prostředích organizace stále častěji používají

biometrickou autentizaci.

Techniky individuální biometriky, jako skeny dlaně, duhovky či prstu, mají svá

slabá místa a jedním z nich je relativně snadný spoofing. Můžete například

vytvořit želatinový odlitek otisku prstu a za určitých podmínek s ním snímací

senzor podvést.

Biometrika není však zcela bezpečná. To není žádné tajemství. Nejsnadnějším

způsobem, jak obelstít biometrickou autentizaci, je získání digitální kopie

biometrického vzoru a její vsunutí do sítě za senzorem. Další problém

biometrické kontroly je fakt, že ke správné činnosti potřebuje ideální

prostředí. Sken geometrie tváře lze například pořizovat i na dálku, ale musí být

prováděn pod určitými úhly a za dodržení určité úrovně osvětlení. Aby většina

biometrických systémů fungovala, musí být osobní data uživatele předem bezpečně

zadána do databáze.

V každém autentizačním schématu narážíme na jednu otázku: Můžeme si být jisti,

že autentizace byla vydána na základě pravdivých údajů?

Biometrika bude v oblasti podnikové autentizace za smart kartami zaostávat – s

výjimkou přísně střežených prostor – alespoň do doby, než prokáže

životaschopnost a škálovatelnost toho-

to konceptu řada velkých projektů v čele s nedávno ohlášeným plánovaným

projektem kontroly na hranicích USA, který má stát 10 miliard dolarů. Očekává

se, že biometrika časem splní dlouho očekávané sliby a stane se třetím pilířem

téměř dokonalého identifikačního testu, který se bude skládat z něčeho, co

uživatelé mají, z něčeho, co vědí a z něčeho, čím jsou. Nakonec se biometrika

stane jedním z nejsilnějších a nejbezpečnějších způsobů autentizace, ale pouze v

kombinaci s jinými metodami. Nebude stačit pouze přiložit prst a vejít.

Nejlepší postupy pro unifikovanou bezpečnost

Při úvahách o zavedení konvergovaných systémů fyzické a IT bezpečnosti by měly

organizace vzít v úvahu rady odborníků.

n Mějte jasný strategický plán, včetně cílů a očekávání od zavedení systému.

n Stanovte si jasný seznam firemních politik, který vám pomůže při zavádění

systému

– promyslete způsoby monitoringu, utajení, reakcí, archivace atd.

n Ke zvládnutí správy identit a přístupových práv je třeba implementovat celý

vnitropodnikový proces, nestačí mít k dispozici technologie.

n Jasně definujte procesy spolupráce týmů odpovědných za fyzickou ochranu

a ochranu IT systémů, které musí spolupracovat.

n Proveďte vědomé kompromisy mezi uživatelskou přívětivostí a účinností

autentizace,

podle úrovně požadované bezpečnosti a možnosti rizik. Kde je to možné, použijte

vícenásobnou autentizaci.

n Použijte metodu autentizace, kterou zvolíte, například smart karty, na

maximálně

možném množství aplikací, čímž nejlépe využijete vložené náklady.

n Centralizujte správu přístupů a identit. Propojte systém správy identit se

systémy

lidských zdrojů.

n Ujistěte se, že všechny nové prvky infrastruktury fyzické bezpečnosti

podporují

standardy a IP protokoly.

n Sestavte dlouhodobý plán zavedení a dlouhodobé kontrakty s prodejci, včetně

správy a upgradů.

Příklad z praxe

Když Delawarská státní univerzita provedla koncem 90. let hloubkovou kontrolu

bezpečnostních systémů, neměla z toho, co zjistila, radost. 1 800 studentů

používalo více hesel, platných pro různé univerzitní IT systémy. K dispozici

měli změť identifikačních a přístupových karet do knihoven, kolejí, knihkupectví

a kaváren. Správci univerzitní sítě čelili přístupovým problémům a častým

krádežím či zneužití identifikačních prostředků.

Zodpovědní pracovníci se rozhodli tento bezpečnostní problém řešit pomocí jediné

přístupové karty, platné pro celý areál univerzity, kterou lze spravovat a

sledovat centrálně. V roce 2002 tedy univerzita ve spolupráci se společností

Siemens uvedla tzv. DSU kartu, obsahující fotografickou identifikaci, čárový

kód, magnetický pruh, radiový čip a mikroprocesor.

Krádeže karet klesly o 20 procent a díky jednotnému a centralizovanému systému

lze okamžitě odříznout přístup karty jak do chráněných prostor, tak i do

počítačových sítí.

Ještě větší bratr?

Ve známém románu George Orwella 1984 neustále hlídají sledovací zařízení občany

Oceánie a Velký bratr kontroluje každý jejich pohyb. Orwell se možná spletl o 20

let, ale většina jeho vizí je nyní, s příchodem propojených systémů chránících

fyzickou a IT bezpečnost, téměř bezprostředně na hranici reality.

Vezměme si například síťově ovládaný elektronický zámek na dveřích, který

zaměstnancům umožňuje přístup nastavený podle jejich identity a úlohy, kterou v

rámci přednastavených politik a pravidel vykonávají. Stejný zámek by teoreticky

nemusel pouštět lidi ven, dejme tomu až do konce směny. Nebo si představme

kombinaci bio-

metrických senzorů a dohlížecích kamer, které dokáží sledovat každý váš pohyb v

budově a vytvořit kompletní obraz vašeho chování, včetně chování v rámci sítě.

Přeháníme? Možná, ale jak se budou využívat data posbíraná v rámci

konvergovaných bezpečnostních systémů? Jen málo firem je ochotno veřejně hovořit

o způsobech, jak pracují jejich konvergované fyzické a IT bezpečnostní systémy.

Bojí se, jak by jejich zaměstnanci tyto systémy vnímali a zda by neměli obavy,

že jsou všechny jejich pohyby zaznamenávány a v reálném čase sledovány.

Otázky týkající se ochrany soukromí jsou spojeny i s veřejným vnímáním a

legislativou. Tato oblast vždy hraničí s občanskými svobodami. Například

společnosti působící ve Skandinávii musí podle zákona mazat data týkající se

přístupových aktivit zaměstnanců do 30 dnů od pořízení.

Ve Spojených státech se zastánci ochrany soukromí po událostech 11. září mírně

stáhli do pozadí. Postupně se však situace uklidňuje. Některé typy podniků, jako

například farmaceutické a zdravotnické firmy, však mají povinnost sbírat

informace o aktivitách svých zaměstnanců. Ve většině společností není monitoring

vnímán tak kriticky. Například ve skladu asi není nutné tolik sledovat, kde

všude se pohybují řidiči vysokozdvižných vozíků.

Mezi jiná řešení ochrany soukromí zaměstnanců patří ukládání biometrických dat

na smart karty místo do centrálních databází a omezení přístupu k určitému typu

dat.

Na delawarské univeriztě například platí vedle přísných, veřejně publikovaných

bezpečnostních pravidel i omezení přístupu IT zaměstnanců k informacím o pohybu

studentů po univerzitních prostorách. Tyto informace jsou skladovány odděleně.

360° bezpečnost Vítejte do světa konvergované podnikové bezpečnosti

28. 6. 2005

Spojení fyzických přístupových systémů s IT bezpečnostními systémy představuje

pro podniky a organizace základ efektivního řešení kontroly přístupů, odvracení

útoků a zajištění lepší autentizace uživatelů.

Autor článku

Anketa

Máte ve firmě vyřešený případný výpadek elektřiny na déle než 24 hodin?

Kvíz týdne

Školení pro IT