Aby organizace vyhověla všem současným požadavkům na bezpečnostní audit informačních technologií, musí splňovat stále více standardů, jakými jsou například Basel II nebo Sarbanes-Oxley. V praxi to znamená mít nejen dobré aplikace, které jsou schopné dodržování jednotlivých standardů měřit, ale také návazné procesy, jež zajistí případnou nápravu. Z pohledu IT to znamená dohlížet na pracovní stanice a servery a zabezpečit průběžnou kontrolu, aby každý z nich byl v souladu s vyžadovanými bezpečnostními pravidly.

Tento článek pojednává o možnosti automatizace zabezpečení souladu bezpečnostních pravidel s nastavením IT z pohledu jednoho konkrétního nástroje, jímž je IBM Tivoli Security Compliance Manager, dále jen (ITSCM).

Účelem bezpečnostních pravidel je obrana proti neautorizovanému přístupu k informacím. Protože prostředí IT se mění velmi dynamicky a cílem všech je co nejrychleji poskytovat autorizované informace, musí být zabezpečeny i adekvátní bezpečnostní kontroly. Z pohledu bezpečnosti je IT prostředí, které:

n Funguje a je v souladu s bezpečnostními pravidly, tento stav je evidován.

n Má pod kontrolou soulad s bezpečnostními pravidly a v případě nesouladu je k dispozici přesný plán nápravy.

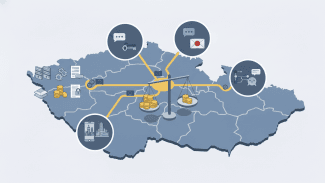

Je jasné, že kontrola je důležitější. Právě v proměnlivém prostředí je informace o nevyhovujícím nastavení velice důležitá a je potřeba zabezpečit, aby došlo v co nejkratším čase k nápravě nebo přeřazení daného systému do kategorie nedůvěryhodných systémů. Takového přeřazení lze dosáhnout automaticky například změnou příslušnosti k jiné VPN. V praxi bylo u některých zákazníků implementováno propojení Cisco NAC (Network Admission Control), ITSCM a IBM Tivoli Provisioning Manager, které funkcionalitu zabezpečuje.

IT, které je v souladu s bezpečnostními pravidly, není jenom o aplikačním zabezpečení. Svoji roli hraje i soulad s procesy. Podívejme se na několik důležitých aspektů:

n Můžeme mít dobře nastavené a časté kontroly fyzických systémů, ale celkový efekt může snížit špatná notifikace systémových administrátorů, kteří stráví zbytečně čas hledáním podstaty problému.

n Není důležité provádět jenom kontroly, stejně důležité je mít efektivní výkazy o provedených kontrolách, mimo jiné pro účely auditu.

Podívejme se teď blíže na architekturu ITSCM. (Z důvodu škálovatelnosti se jedná o architekturu klient-server.) ITSCM můžeme rozdělit do následujících funkčních celků:

n Komponenty pro sběr informací z jednotlivých systémů: operační systémy, middleware, aplikace, firewall…

n Administrativní komponenty sloužící k nastavení prostředí ITSCM.

n Komponenty pro tvorbu výkazů o souladu systémů s bezpečnostními pravidly.

n Komponenty pro vyhodnocení bezpečnostních pravidel a stávajícího stavu systémů.

Sběr informací zajišťuje ITSCM Client, umístěný na systémech určených k monitorování. ITSCM Client funguje jako démon na unixových systémech, nebo jako služba na systémech Windows. Tento klient vytváří komunikační infrastrukturu pro tzv. kolektory, vykonávající vlastní kontrolu. V závislosti na tom, která strana o přenos dat žádá, se rozlišují dva typy kolektorů. Buď se jedná o klienty s kolektorem, kteří navážou komunikaci s ITSCM serverem – potom mluvíme o tzv. push klientech. Nebo jde o klienty, kteří jsou ITSCM serverem k předání informací vyzváni, potom mluvíme o tzv. pull klientech. Komunikační metoda mezi serverem a klientem je založena na spojení SSL (Secure Socket Layer) s digitálním certifikátem.

Existují stovky předdefinovaných kolektorů, které kontrolují bezpečnostní parametry, jako např. neautorizovaní nebo privilegovaní uživatelé/skupiny, práva uživatelských účtů, služeb, neaktivní uživatelské účty, fungování povinných služeb, inventář aplikovaných softwarových záplat, přítomnost povinných souborů a aplikací (např. firewall). Protože kolektory jsou tvořeny na základě jazyku Java, počítá se při implementaci s tvorbou specifických kolektorů pro individuální potřeby zákazníků.

Administrativní komponenty poskytují grafické a řádkové rozhraní, pomocí něhož lze definovat bezpečnostní politiky. Jsou to vlastně databázové dotazy na jednotlivé parametry, jež byly naměřeny kolektory z klientů, a definice vyhovujícího stavu pro danou politiku.

Komponenty pro tvorbu výkazů jsou důležité pro audit. ITSCM nabízí základní výkazy a také možnost definice nových uživatelských výkazů o souladu IT s bezpečnostními pravidly.

Jak již bylo zmíněno výše, je důležité mít nad stavem bezpečnosti IT kontrolu. ITSCM je nástroj, který tuto kontrolu umožňuje získat a posléze pro účely bezpečnostního auditu IT také vykázat.

Thomas Novicky pracuje jako Tivoli Sales Spesialist u firmy IBM

Ukázka grafického rozhraní ITSCM. Na obrazovce lze definovat plán pro provedení kontroly jednotlivými kolektory a je zobrazen i dosavadní stav vykonaných kontrol.

Computertrends

»

Securitytrends

»

Kontrolujete nastavení bezpečnostních pravidel na vašich stanicích a serverech?

Kontrolujete nastavení bezpečnostních pravidel na vašich stanicích a serverech?

13. 8. 2007

Každá organizace používá soubor bezpečnostních pravidel, které musí být na jednotlivých serverech a pracovních stanicích nastaveny tak, aby nedošlo k bezpečnostnímu průniku. Tivoli Security Compliance Manager kontroluje a vyhodnotí shodu s bezpečnostními pravidly, pomůže zorganizovat nápravu a konsoliduje informace potřebné k auditu.

Autor článku

Komerční sdělení

Anketa

Máte ve firmě vyřešený případný výpadek elektřiny na déle než 24 hodin?

Kvíz týdne

Školení pro IT