Od 1. září 2005 začala Česká pošta jakožto akreditovaný poskytovatel

certifikačních služeb vydávat kvalifikované certifikáty pro ověření

elektronického podpisu a kvalifikované systémové certifikáty pro ověření

elektronické značky.Při budování PKI veřejného poskytovatele certifikačních

služeb je stejně jako při realizaci každého jiného projektu třeba projít

jednotlivými na sebe navazujícími kroky. Rozsah a hloubka těchto kroků jsou však

již plně závislé na míře záruk, kterou mají certifikáty poskytovat.

PKI představuje souhrn technických prostředků, organizačních opatření a lidských

zdrojů, které umožňují spravovat certifikáty veřejných klíčů v průběhu celého

jejich životního cyklu. Certifikáty veřejných klíčů pak jejich držitelé

používají například pro identifikaci a autentizaci, digitální podpis nebo

šifrování dat.

V současné době je nejčastější model PKI založen na certifikátech veřejných

klíčů X.509, které vydává (elektronicky podepisuje) důvěryhodná třetí strana –

certifikační autorita. Další významné prvky PKI představuje vedle certifikační

autority registrační autorita a kanál pro distribuci vydaných certifikátů a

informací o zneplatněných certifikátech.

Jednotlivé etapy budování PKI se svým obsahem a závislostmi příliš neliší od

etap kteréhokoliv jiného projektu. Je třeba jimi projít při budování libovolně

velkého PKI a nezávisle na míře záruk, které mají poskytovat vydávané

certifikáty veřejných klíčů. Rozsah těchto etap však již bude na velikosti PKI a

míře poskytovaných záruk plně závislý.

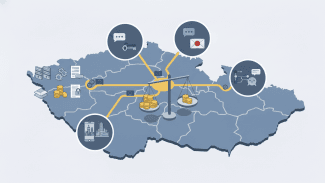

V tomto článku pro ilustraci jednotlivých etap projektu využijeme interní PKI

organizace Ukázka, a. s., s 2 005 zaměstnanci, kteří jsou zaměstnáni v 10

pobočkách rozmístěných po celé republice.

V rámci úvodní analýzy projektu budování PKI se mimo jiné stanovuje, pro jaký

okruh uživatelů budou vydávány certifikáty veřejných klíčů, jaké typy

certifikátů budou v rámci tohoto PKI vydávány (zde je zahrnut i případný

požadavek na splnění legislativních požadavků nebo požadavků mezinárodních

standardů) a pro jaké účely budou používány. Z těchto rozhodnutí vyplyne

požadovaná míra záruky, kterou mají vydávané certifikáty poskytovat, z ní pak

dále požadavky na procesy vydání a zneplatnění certifikátu, dostupnost služeb a

související vnitřní procesy PKI.

n Ve společnosti Ukázka pracuje mnoho zaměstnanců formou telecommutingu přes

VPN. Pracovní úkoly jsou těmto zaměstnancům sdělovány pomocí e-mailu, stejně

jsou předávány například i reporty a projektové zprávy. Z těchto důvodu požaduje

Ukázka zajištění služeb ověření původu, integrity a nepopiratelnosti původu

zpráv elektronické pošty a rovněž zvýšení zabezpečení autentizace přístupů v

rámci interní sítě a VPN. Společnost Ukázka se proto rozhodla vybudovat interní

PKI pro zajištění vydávání a správy dvou typů certifikátů veřejných klíčů

zaměstnanců – certifikátu pro ověření elektronického podpisu a certifikátu pro

autentizaci. Dále bude vydávat autentizační certifikáty pro technologické

komponenty interní sítě.

Ukázka se nechce stát kvalifikovaným poskytovatelem ve smyslu zákona o

elektronickém podpisu, ani akreditovaným poskytovatelem certifikačních služeb.

Klíčové páry zaměstnanců budou generovány na straně zaměstnance v čipové kartě,

soukromé klíče nebude možné z této karty exportovat, nebudou zálohovány ani

archivovány.

Žádosti o certifikát zaměstnance nebo technologické komponenty budou odeslány ke

zpracování prostřednictvím webového rozhraní, ke kterému se zaměstnanci budou

autentizovat buď certifikátem, nebo jednorázově přiděleným heslem s omezenou

dobou platnosti. Údaje, které mají být obsaženy v certifikátu zaměstnance, budou

převzaty z personálního systému.

V závislosti na rozhodnutích přijatých během první etapy projektu je ve druhé

etapě navržena architektura řešení. Jsou definovány počty a umístění

registračních autorit a registrační procedury. Dále je definován model PKI.

Zejména je rozhodnuto o hierarchii certifikačních autorit a o počtu a umístění

registračních autorit. Důležitým rozhodnutím je také to, jakým způsobem budou

zveřejňovány informace o vydaných certifikátech a rozhodnutí o jejich případném

zneplatnění. V závislosti na aplikacích používaných v organizaci je lze

například publikovat do adresářových služeb (LDAP, Active Directory) nebo dát k

dispozici na web ke stažení, případně zvolit sloučení více možností. Pro

poskytování informací o stavu vydaných certifikátů lze také uvažovat o nasazení

OCSP responderu.

Součástí návrhu architektury řešení je i návrh síťové infrastruktury. Je

rozhodnuto o tom, jak bude informační systém PKI začleněn do síťové

infrastruktury organizace, zda budou vytvořeny samostatné síťové segmenty,

případně zda budou některé komponenty, zajišťující provoz PKI, nebo související

služby svěřeny do správy externímu provozovateli.

n Ukázka, a. s. se rozhodla nezřizovat hierarchii certifikačních autorit.

Vybuduje jedinou certifikační autoritu, která bude mít samopodepsaný certifikát

a bude vydávat certifikáty koncových uživatelů.

Ukázka dále rozhodla o zřízení jedné registrační autority v každé pobočce, která

bude zajišťovat zneplatňování certifikátů a přidělování jednorázových hesel pro

autentizaci přístupu k webovému rozhraní a distribuci čipových karet

zaměstnancům.

Informace o vydaných certifikátech zaměstnanců a seznamy zneplatněných

certifikátů budou publikovány na centrálním LDAPu firmy jako atribut

jednotlivých uživatelů, všechny vydané certifikáty budou dále dostupné přes

webové rozhraní. Pro získávání aktuální informace o stavu certifikátu bude,

zejména pro potřeby VPN, nasazen OCSP responder, který poskytuje on-line

informace o stavu vydaných certifikátů a nahrazuje nutnost pravidelného

stahování seznamu zneplatněných certifikátů (CRL) aplikacemi, které s ním

komunikují.

V dalších krocích je rozhodnuto o použité technologii (software i hardware,

hardwarové moduly pro generování, úschova klíčů certifikačních autorit), návrh

architektury řešení je rozpracován do technického návrhu (implementačního

projektu). Pokud je to nutné, je zahájen vývoj podpůrných aplikací.

Současně je rozhodnuto o fyzickém umístění serverů informačního systému

budovaného PKI a je navržena strategie testování pro další etapy projektu.

n Společnost Ukázka využije pro informační systém svého PKI hardware a operační

systém, se kterým má dlouhodobé provozní zkušenosti. Pro generování a úschovu

klíčového páru certifikační autority zakoupí kryptografickou PCI kartu, která

umožňuje zálohování klíčových párů do čipových karet a u níž je pro změnu

konfigurace, zálohování klíčů a další operace zapotřebí součinnost více osob.

Jsou zahájeny práce na integraci personálního systému s PKI a na vytvoření

webového rozhraní certifikační autority.

Primární podporu informačního systému PKI budou zajišťovat zaměstnanci Ukázky,

servis použitého hardwaru a softwaru bude řešen na základě existujících

servisních smluv.

Další etapa projektu budování PKI je čistě dokumentační. Je definován provozní

model PKI a jsou popsány procedury obsluhy PKI, vypracovány certifikační

politiky, případně certifikační prováděcí směrnice. Během této etapy se rovněž

doporučuje začít sumarizovat požadavky na zajištění dohledu nad provozem systému

a na podporu.

Nejpozději v této etapě, ale nejlépe během přípravy technického návrhu musí být

(nezávisle na velikosti PKI a míře poskytovaných záruk) provedena analýza rizik.

Její výsledky jsou použity pro stanovení organizačních opatření a opatření

fyzické bezpečnosti, pro úpravy nebo vypracování bezpečnostní politiky a také

pro korekci navržených procesů obsluhy a technického řešení.

n Ukázka, a. s. vypracuje jednu certifikační politiku, která bude popisovat

pravidla vydávání a zneplatňování všech tří typů certifikátů, definuje možnosti

použití odpovídajících klíčových párů a specifikuje povinnosti držitelů

certifikátů i organizace Ukázka ve vztahu k držitelům certifikátů. Certifikační

prováděcí směrnice bude nahrazena podrobným zpracováním provozních procedur a

pracovních předpisů.

Ukázka, a. s. provedla analýzu rizik, zaměřenou na dopady ztráty důvěryhodnosti

systému certifikační autority a na dopady nedostupnosti služeb PKI. Na jejím

základě mimo jiné stanovila, že server certifikační autority bude umístěn v

uzamykatelném racku v místnosti vybavené EZS a EPS s omezeným a kontrolovaným

pohybem osob, stanovila role obsluhy a definovala pravidla pro jejich

obsazování.

Ukázka, a. s. měla již před zahájením projektu výstavby PKI zpracovanou

bezpečnostní politiku. Tu jen upravila a rozšířila o kapitoly týkající se

provozu certifikační autority, kontrol provozu a zálohování a archivace dat.

V souladu s vypracovanou dokumentací je v následující etapě postaven testovací

systém, do něhož jsou zakomponovány vyvinuté podpůrné aplikace, a je zahájen

testovací provoz. Jsou vypracovány havarijní plány, které popisují, jak v

případě mimořádných situací zajistit provoz a bezpečnost komponent PKI,

připraven je popis konfigurace systému (zachycuje i odchylky od projektu

provedené během implementace a testování) a jsou provedeny integrační testy

ověřující spolupráci všech komponent PKI i aplikací, které je využívají – v

případě našeho příkladu např. e-mailových klientů a VPN klientů a koncentrátorů.

n Ukázka, a. s. vybudovala úplný testovací systém, byl vygenerován testovací

klíčový pár a certifikát certifikační autority, který byl, až na příznak, že se

jedná o testovací certifikát, shodný s plánovaným provozním certifikátem. Po

ukončení integračních testů byly všechny vydané certifikáty včetně certifikátu

certifikační autority, zneplatněny a odpovídající klíčové páry zničeny.

V závěrečné etapě projektu je podle vypracované a schválené dokumentace dokončen

provozní systém. Proběhne generování klíčových párů certifikačních autorit,

konfigurace ostrého systému a akceptační testy a jsou vydány certifikáty prvním

uživatelům.

Zprovozněním ovšem není vše u konce. Během provozu je třeba mimo provádění

„základních“ činností, jako je například schvalování žádostí o certifikáty,

odvolávání platnosti (revokace) certifikátů a běžný dohled nad provozem, pečovat

o komponenty PKI stejně jako o jiné části informačního systému – například

aplikovat bezpečnostní záplaty nebo kontrolovat dostatečnost systému.

Přiměřeně významu, jaký hraje PKI při zajištění bezpečnosti IS (a ten je často

značný) je třeba pravidelně kontrolovat jak stav systému, tak dodržování

provozních postupů a procedur ze strany obsluhy.

Lenka Kadlčáková je zaměstnána jako specialista informací ve společnosti ICZ,

a.s.

Alternativním řešením pro generování a uložení klíčů certifikační autority je

hardwarový modul.

Projekt výstavby infrastruktury veřejných klíčů

9. 11. 2005

Článek se zabývá problémem budování PKI (Public Key Infrastructure,

infrastruktura veřejných klíčů). Popisuje jednotlivé kroky, jimiž je třeba

projít při budování libovolného PKI, a rozebírá oblasti zabezpečení PKI v

závislosti na míře záruk, které mají vydané certifikáty poskytovat.

Autor článku

Komerční sdělení

Anketa

Máte ve firmě vyřešený případný výpadek elektřiny na déle než 24 hodin?

Kvíz týdne

Školení pro IT