Whitepapers

181–210 / 247

-

Manažer bezpečnosti: Hodnota metrik je různá

-

Manažer bezpečnosti: Důkladná příprava na audit

-

-

Manažer bezpečnosti: Údajná loupež vylepšila ochranu

-

Rychlokurz: Cesta ke konsolidaci

-

Práce na dálku s VMWare

-

Manažer bezpečnosti: Nepropadejte pocitu bezpečí

-

Co přijde po dvoujádrových čipech? (ukázka z aktuálního CW č. 7)

-

Žhavé ... žhavější ... nejžhavější technologie světa počítačů

-

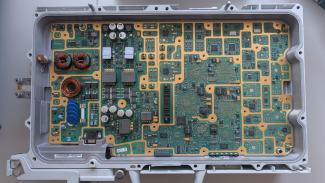

Různorodost fixního internetu

-

Rychlokurz: Telekomunikační sítě nové generace

-

Zabezpečení webových služeb

-

Řešení Microsoftu kontra Linux, aneb jak si stojí ve srovnání nákladů

-

Komentář: Nepodceňujte fázi analýzy...

-

Jak zabezpečit webové služby (ukázka z aktuálního CW č. 4)

-

Chraňte si svou síť VoIP

-

Revize kódu jako nástroj pro zvyšování kvality (Ukázka z aktuálního CW č. 3)

-

Manažer bezpečnosti: Pilování technických dovedností

-

Ohroženi na všech frontách, aneb nové vize bezpečnosti

-

Rychlokurz: Správa identit

-

Manažer bezpečnosti: Zabezpečení vzdálených poboček

-

Sun Rock – 16 jader už za rok?

-

Bezpečnostní incidenty v českých firmách

181–210 / 247